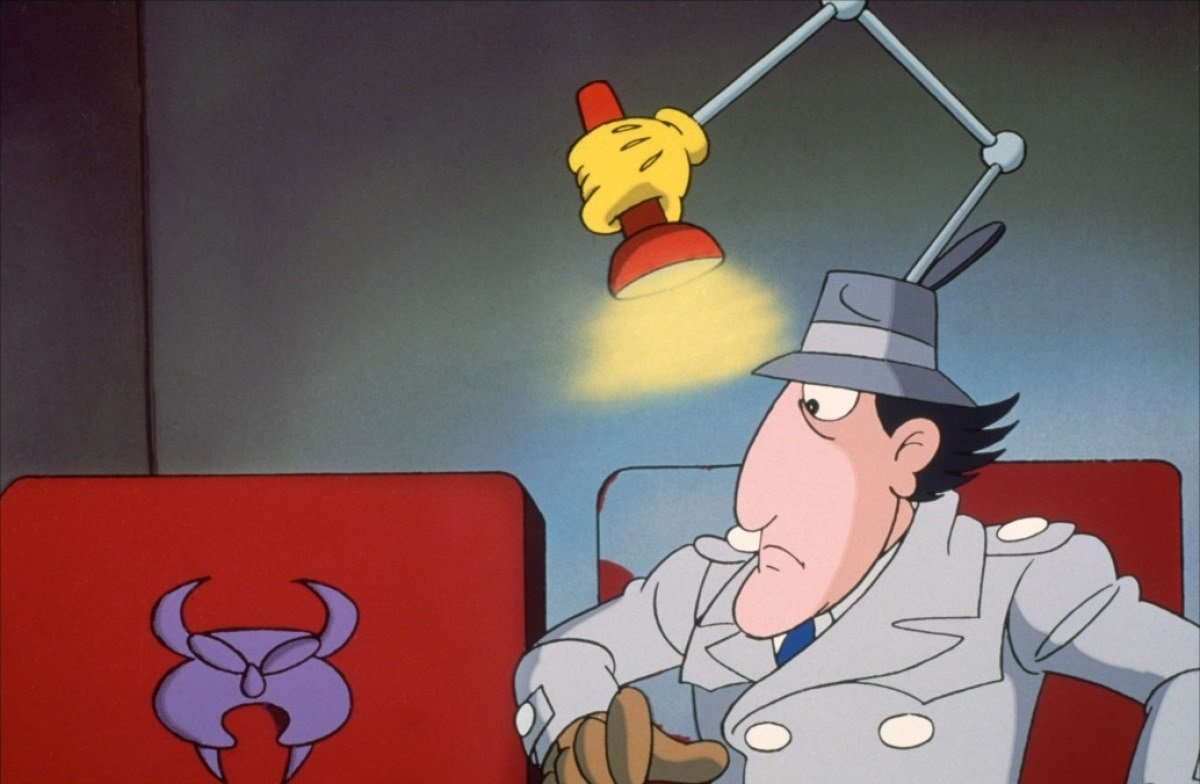

On avait dit mollo sur le cyber

Les attaques informatiques — souvent désignées sous le terme de « cyberattaques » parce que c'est plus évocateur — donnent parfois lieu à des échanges musclés entre journalistes et gens de la technique.

Les attaques informatiques — souvent désignées sous le terme de « cyberattaques » parce que c'est plus évocateur — donnent parfois lieu à des échanges musclés entre journalistes et gens de la technique. En général, c'est un spécimen de la première espèce qui ouvre le bal, en publiant un article intitulé :

<insérer un nom de pays ici> : des hackers russes soupçonnés d'une cyberattaque

Nous précisons que pour ne vexer personne, nous avons volontairement choisi un exemple tout à fait imaginaire, et que, selon la mode du moment, l'accusation portera sur une équipe de flibustiers chinois, nord-coréens, états-uniens, israéliens, etc. Conséquemment à la publication de l'article, il n'est par rare qu'un technicien (animal sceptique par nature et pas toujours très diplomate) rentre frontalement dans le chou du journaliste émette poliment quelque objection auprès de l'auteur. En cause, la fréquente absence d'éléments techniques probants qui permettraient de soutenir l'attribution d'une attaque à un acteur, ou à tout le moins le caractère contestable des informations produites. En effet, la plupart des articles s'appuient sur les déclarations « d'officiels » d'agences gouvernementales et autres « sources proches du dossier », ou encore sur les témoignages ou rapports « d'experts en cybersécurité » issus d'entreprises spécialisées qu'on imagine pas totalement désintéressées.

Dans ce dialogue de sourds, qui a...