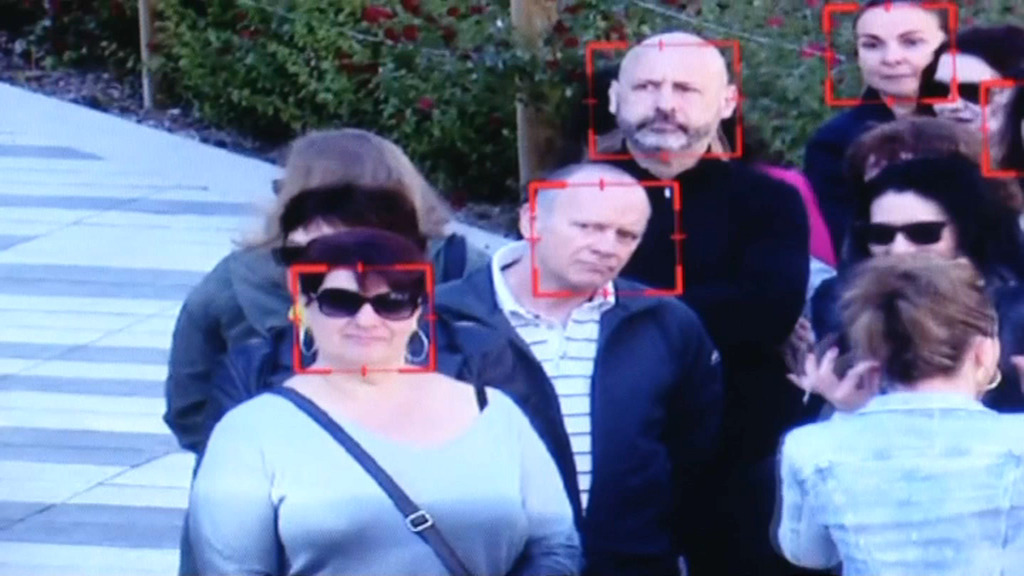

Nous vous scrutons, bien que ce ne soit pas vous la cible

Comment repérer des criminels dans une foule, sans scruter la foule ? Comment connaître les habitudes des terroristes sans connaître celles des non-terroristes ? Comment établir des profils type, sans les comparer à un ensemble ? Comment créer des alarmes comportementales sans connaître les habitudes du plus grand nombre ? Comment fouiller la vie privée d'un seul individu, sans savoir à quoi correspond le quotidien des autres ? Toutes ces questions n'en représentent qu'une seule.

Comment repérer des criminels dans une foule, sans scruter la foule ? Comment connaître les habitudes des terroristes sans connaître celles des non-terroristes ? Comment établir des profils type, sans les comparer à un ensemble ? Comment créer des alarmes comportementales sans connaître les habitudes du plus grand nombre ? Comment fouiller la vie privée d'un seul individu, sans savoir à quoi correspond le quotidien des autres ?

Toutes ces questions n'en représentent qu'une seule. Celle de la fin et des moyens dans la lutte contre le terrorisme, et plus généralement, contre la criminalité. Plus avant encore : quels moyens mettre en place pour empêcher, répondre à toute tentative d'opposition aux institutions et leurs représentants, contre l'ordre établi. Ou de fraude. De dissidence. De contestation ?

Nous parlons bien entendu de la surveillance — par des biais technologiques — cette nouvelle forme de gouvernance politique qui se répand à une vitesse exponentielle, sans garde-fous ni débats de fond. Comprendre ces technologies — et leur utilisation effective ou supposée — est une nécessité citoyenne, puisque sans connaissance il est impossible de contrecarrer un projet, quel qu'il soit.

Cet article est le premier d'un dossier sur "l'algopolitique", ou comment les algorithmes peuvent remplacer les hommes et les femmes politiques quand ceux-ci n'ont plus aucune vocation autre que celle de renforcer et administrer un système...