Le monde selon Telegram

Telegram est souvent présentée comme l'alpha et l'oméga de la messagerie cryptée. Nombreux sont ceux qui voient son utilisation par des djihadistes comme la conséquence logique des ses supposées qualités cryptographiques, de la personnalité libertarienne de son fondateur, Pavel Durov, ou encore de la nature insaisissable de son infrastructure juridique et technique.

du terrorisme de la messagerie cryptée. Nombreux sont ceux qui voient son utilisation par des djihadistes comme la conséquence logique des ses supposées qualités cryptographiques, de la personnalité libertarienne de son fondateur, Pavel Durov, ou encore de la nature insaisissable de son infrastructure juridique et technique.

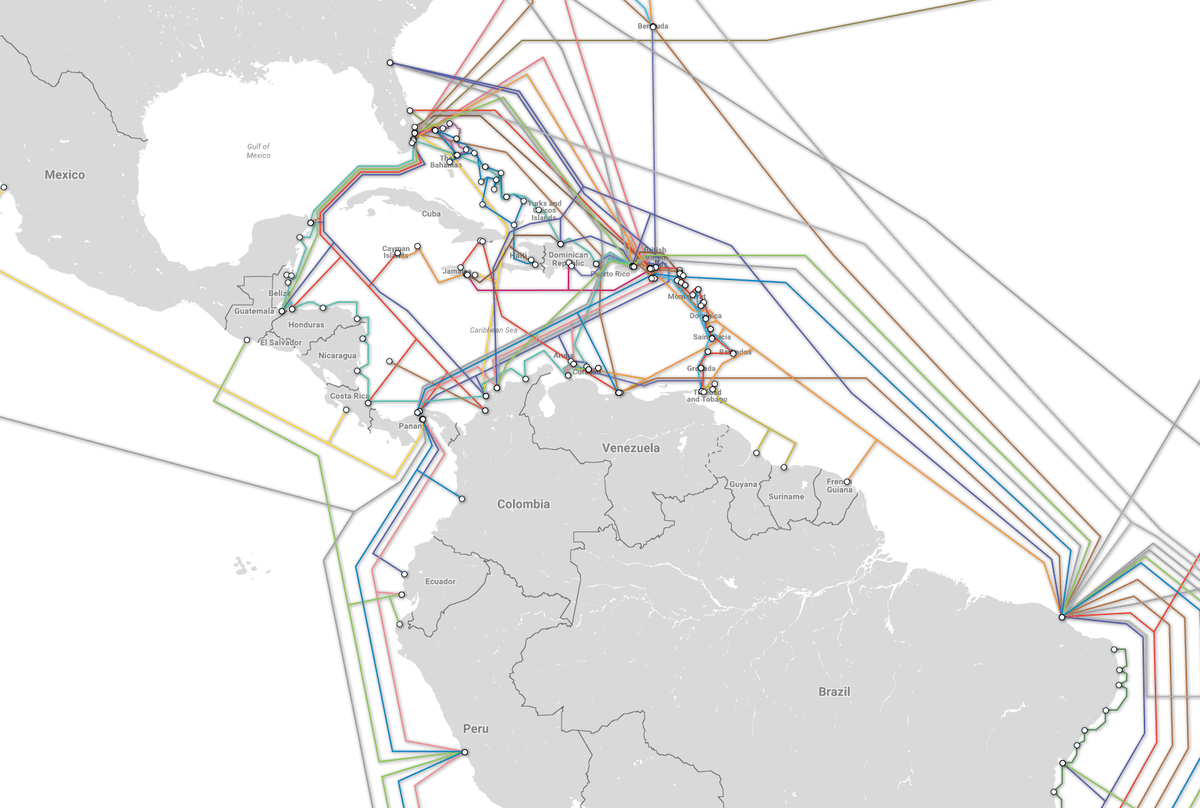

Un intéressant article du Monde décortique l'architecture fiscale et juridique de l'organisation. L'un des développeurs de Telegram y explique, parlant de son infrastructure technique, qu'elle serait «répartie sur plusieurs points de la planète, pour des raisons de vitesse et de sécurité ». Telegram se mettrait ainsi « hors de portée des États », non seulement en s'abritant derrière une structure juridique complexe et par l'usage du chiffrement, mais aussi par le truchement d'une infrastructure distribuée. Les membres de Telegram ayant la fâcheuse habitude d'attendre que nous les croyions sur parole tout en étant très discrets sur les « détails » techniques, ça nous démangeait d'aller vérifier.

Pour rappel, seuls les « secret chats » sont chiffrés de bout en bout, chiffrés et déchiffrés sur les terminaux des utilisateurs, illisibles pour les serveurs de Telegram. Dans tous les autres cas (chat normaux, groupes et chaînes), les messages sont chiffrés uniquement pendant leur transport entre les terminaux et les serveurs, ils sont accessibles aux...