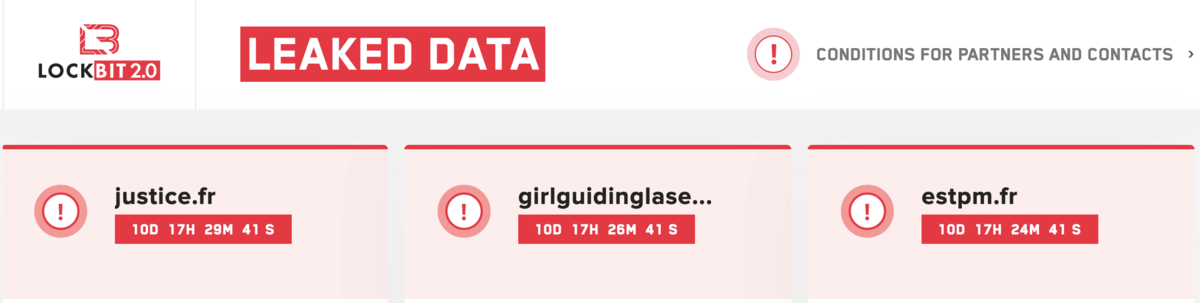

Le ministère de la Justice et d'autres entités publiques touchés par des ransomwares

Quels documents vont se retrouver sur Internet dans quelques jours ?

Le ministère verrouille sa com. La ville de Saint-Cloud a également été visée ainsi que le centre interdépartemental de gestion de la grande couronne de la région d'Ile-de-France. La semaine dernière, des documents de Thales s'étalaient sur la toile.

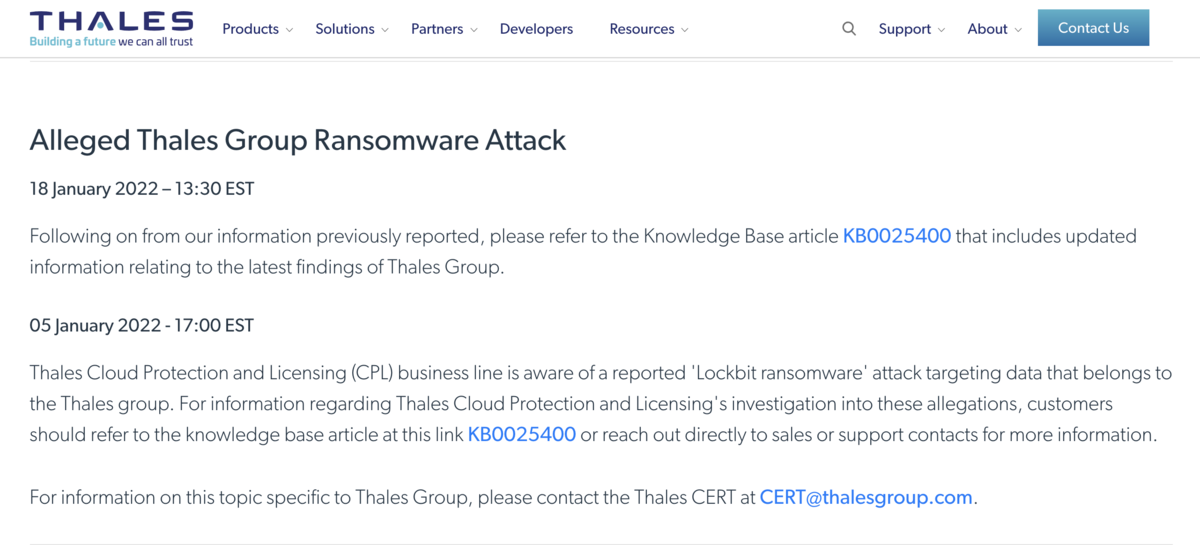

La semaine dernière, Thales Group découvrait une liste de documents mis en ligne par le groupe Lockbit. Étonnamment, avant la diffusion d'une flopée de code informatique concernant des projets internes du groupe, Thales minimisait :

La ligne d'activité Thales Digital Identity and Security (DIS) / Cloud Protection and Licensing (CPL) a pris connaissance de l'attaque par ransomware "Lockbit" visant des données appartenant au groupe Thales. Il n'y a actuellement aucune preuve matérielle d'un impact sur les offres de services ou l'infrastructure CPL, et nous sommes convaincus qu'il n'y a pas d'impact sur les données des clients dans les services CPL, ou les lignes de produits CPL associées. Bien qu'il n'y ait pas eu de notification directe de rançon, une équipe dédiée d'experts en sécurité examine actuellement la situation dans l'ensemble du groupe Thales. D'autres mises à jour de Thales seront fournies au fur et à mesure de l'avancement de l'enquête.

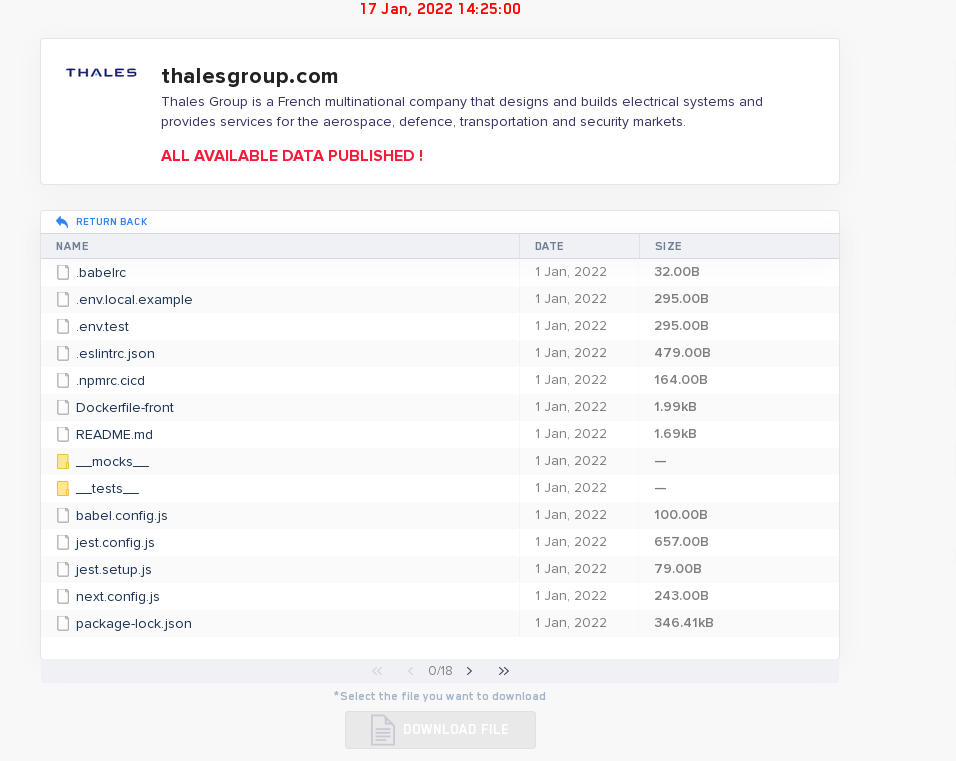

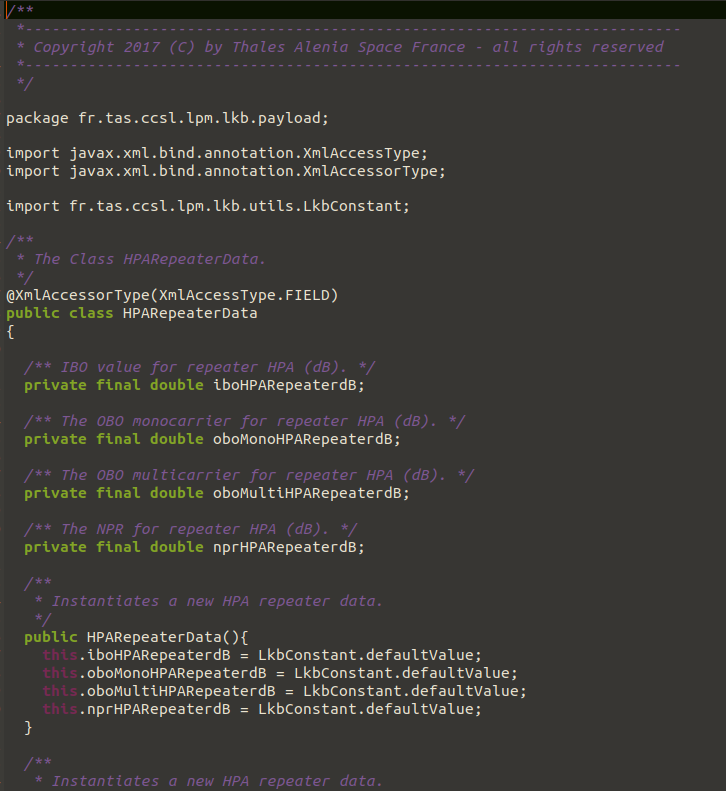

Sans surprise, Lockbit a mis en ligne des documents quelques jours après avoir annoncé le piratage du groupe :

En effet, comme le soulignait le communiqué de Thales, il n'y avait pas de données clients. Mais beaucoup de code informatique interne, probablement propriétaire.

La démarche consistant à minimiser...